Les consommateurs vivent aujourd'hui dans un monde où le contenu numérique (séries, films et sports) est diffusé en continu partout, à tout moment et sur n'importe quel appareil. Cependant, cette commodité pose un défi de taille aux détenteurs de droits sportifs et aux distributeurs de contenu : le piratage.

Pour les services de streaming sportif, le piratage n'est pas seulement une nuisance. C'est une menace majeure pour les revenus, qui peut éroder les bénéfices, nuire à l'écosystème sportif et diminuer la valeur des droits sur le contenu. La mise en place d'un service de diffusion en continu sécurisé et fonctionnant sans heurts nécessite une planification méticuleuse avec des mesures de sécurité intégrées et multicouches.

Les pirates s'attaquent aux maillons les plus faibles de l'écosystème de diffusion en continu. Pour combler les lacunes en matière de sécurité, il faut donc des solutions complexes, notamment des protocoles et des intégrations provenant de plusieurs fournisseurs. Une approche multi-défense - incorporant le DRM, forensique watermarking, protection des applicationsd'applications surveillance des menaces-est essentielle pour protéger efficacement les contenus d'aujourd'hui.

Je pense qu'il est essentiel de travailler avec des partenaires techniques expérimentés pour mettre en œuvre de telles défenses. Les partenaires peuvent fournir des connaissances spécialisées et assurer une intégration transparente sur diverses plateformes, contribuant ainsi à sécuriser l'infrastructure de diffusion en direct contre les menaces de piratage.

Cet article présente une liste de mesures clés que chaque opérateur de streaming devrait prendre en compte avant et pendant un événement sportif en direct afin de garantir une expérience professionnelle et sécurisée.

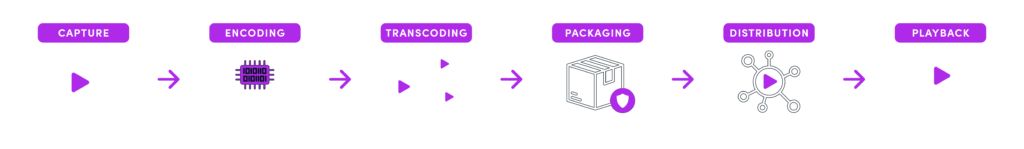

Aperçu technique : Comment fonctionne la diffusion en continu de contenus lors d'un événement sportif en direct

La diffusion en continu d'un événement sportif consiste à capturer le flux vidéo de l'événement en direct, à l'encoder dans des fichiers multimédias numériques, puis à le distribuer aux téléspectateurs sur l'internet.

Voici un aperçu des principales étapes :

- Capture: Les caméras présentes sur le lieu de l'événement capturent le flux vidéo en direct, qui est envoyé à une unité de traitement.

- Encodage: Le flux vidéo édité est compressé et encodé dans un format numérique adapté à la diffusion en continu. Cette étape permet de réduire la taille du fichier et d'assurer la compatibilité avec un large éventail d'appareils. Le codeur divise le flux en morceaux (segments) et applique des codecs tels que H.264 ou H.265 pour la vidéo et AAC ou MP3 pour l'audio.

- Transcodage: Le contenu encodé est converti en plusieurs niveaux de qualité (résolutions et débits binaires) pour permettre une diffusion en continu adaptative, où la qualité vidéo s'ajuste dynamiquement en fonction de la vitesse Internet du spectateur.

- Emballage: Le contenu est conditionné dans des formats de diffusion en continu (par exemple, HLS ou DASH), qui divisent la vidéo en petits segments et ajoutent des métadonnées, garantissant ainsi une lecture fluide sur différents appareils.

- Distribution: Le contenu emballé est envoyé à un réseau de diffusion de contenu (CDN). réseau de diffusion de contenu (CDN)qui le met en cache et le distribue dans différents lieux géographiques. Cela permet de réduire le temps de latence et d'améliorer les performances de la diffusion en continu pour les téléspectateurs du monde entier.

- Lecture: Les téléspectateurs accèdent au flux par l'intermédiaire de l'application sur leur appareil. L'application demande au CDN le segment de meilleure qualité en fonction des conditions du réseau et des capacités de l'appareil, et les segments sont mis en mémoire tampon et lus en temps réel.

Liste de contrôle pour prévenir le vol de contenu en continu

Dans les sports en direct, le timing est essentiel. Une fois l'événement terminé, la valeur du contenu s'évapore. D'où la nécessité de protéger les événements sportifs diffusés en direct, la protection des événements sportifs diffusés en direct nécessite des mesures de sécurité proactives et stratifiées pour protéger le contenu de toute diffusion non autorisée.

Pour simplifier les choses, la liste de contrôle en 10 étapes suivante met en évidence les mesures essentielles à prendre pour prévenir le vol de contenu diffusé en continu et protéger les événements sportifs diffusés en direct d'une distribution non autorisée.

- Déployer un bouclier applicatif & threat defense

L'application est entre les mains du pirate. Mettre en œuvre bouclier applicatif et threat defense pour protéger votre application de diffusion en continu contre falsification, rétro-ingénierieet des attaques malveillantes.

Ces outils empêchent les modifications non autorisées du code, sécurisent l'environnement de l'application et empêchent l'ingénierie inverse de la communication entre l'application et les services de diffusion en continu.

- Cryptage et transport sécurisé

Utiliser des protocoles sécurisés tels que HTTPS et Secure Real-time Transport Protocol (SRTP) tout au long de la chaîne de diffusion du contenu afin de minimiser les interceptions et les attaques de type "personne au milieu". les attaques de type "personne au milieu" (person-in-the-middle).

- Mettre en œuvre la protection DRM

Les sources de contenu sont censées être facilement accessibles, il faut donc s'assurer que le contenu est crypté et que les clés ne sont pas facilement capturables.

Veiller à ce que gestion des droits numériques (DRM) comme Widevine, FairPlay ou PlayReady, est activée sur tous les contenus afin de contrôler l'accès et d'empêcher la copie et la lecture non autorisées.

- Contrôle d'accès par jeton

Les pirates sont assoiffés de points d'accès. Utilisez des jetons d'accès à courte durée de validité afin que seuls les utilisateurs autorisés puissent accéder au flux et que le partage soit réduit au minimum.

- Geofencing et restrictions IP

Protégez votre propriété intellectuelle en évitant de faciliter l'accès à des sites sans licence. Définissez des restrictions géographiques et d'IP pour limiter l'accès en fonction des accords de licence, en empêchant la visualisation non autorisée à partir de régions restreintes ou de VPN.

- Contrôler le partage et l'utilisation des informations d'identification

Le partage d'informations d'identification est passé d'un partage amical à un modèle commercial abusif. Suivre les schémas de connexion inhabituels qui pourraient indiquer un partage de compte ou un vol de données d'identification. vol de données d'identificationLes connexions inhabituelles, telles que les connexions multiples à partir de différents endroits, sont des signes de partage de compte ou de vol d'informations d'identification.

- Surveillance du piratage en temps réel

Le web regorge de sources de contenu pirate, en particulier les forums connus. Déployez les services anti-piracy pour surveiller régulièrement les médias sociaux, les forums et les sites de piratage à la recherche de flux non autorisés ou de liens vers l'événement en direct.

- Protéger la communication DRM E2E

Les pirates savent que les communications sécurisées standard ne sont pas toujours sûres. En plus des protocoles sécurisés (c'est-à-dire https), il convient d'introduire une protection supplémentaire des communications sécurisées pour les licences DRM afin de garantir que la communication sécurisée ne s'arrête qu'à l'application sécurisée autorisée - protégée de bout en bout - ce qui permet d'éviter complètement les attaques de type "personne au milieu".

- Activer l'analyse médico-légale watermarking

Lorsque tout échoue et que le contenu continue de fuir, la solution consiste à utiliser le site watermarking . Utiliser forensic watermarking pour insérer dans le flux des filigranes invisibles et spécifiques à la session, ce qui permet d'assurer la traçabilité en cas de contenu piraté en ligne.

- Utiliser l'authentification multifactorielle (MFA)

Le vol d'informations d'identification est toujours à l'ordre du jour ; les pirates peuvent porter atteinte à la vie privée de vos utilisateurs. Ajoutez une couche de sécurité supplémentaire avec le MFA, en veillant à ce que les utilisateurs vérifient leur identité avant d'accéder au flux.

Le ramener à la maison

L'industrie du sport a besoin de toucher un vaste public. Pour y parvenir, les fournisseurs de sport s'efforcent de rendre leurs droits de diffusion aussi accessibles que possible. Toutefois, cette accessibilité signifie que les mesures de sécurité peuvent varier d'un fournisseur à l'autre, laissant un sport vulnérable au lien de sécurité le plus faible parmi eux.

Mise en œuvre d'une protection du contenu protection du contenu et anti-piracy mesures n'est pas facultative : elle est essentielle à la réussite. Pour sécuriser correctement le contenu en direct, il faut non seulement des outils sophistiqués, mais aussi une planification minutieuse et une collaboration avec des experts techniques qui comprennent les complexités de l'écosystème de la diffusion en continu.

Alors que le secteur continue d'innover, il est essentiel de mettre en place une défense solide pour empêcher le vol de contenu en streaming afin de protéger les revenus, de maintenir la confiance des téléspectateurs et de faire respecter les droits sur le contenu.

En suivant la liste de contrôle ci-dessus et en travaillant avec les bons partenaires d'intégration, les opérateurs de diffusion en continu peuvent créer un environnement sécurisé qui minimise les risques de piratage, garantissant aux fans l'expérience en direct et de haute qualité qu'ils attendent, tandis que le service conserve le contrôle de son précieux contenu.