Aprenda

Humanos y máquinas

Dar a la ciberseguridad de la IA el toque humano.

Vista rápida

Visión general

En un mundo plagado de ciberamenazas y ataques, las organizaciones buscan constantemente soluciones innovadoras para protegerse.

La colaboración hombre-máquina podría ser la combinación ganadora para mejorar la ciberseguridad que ha estado buscando. Al reducir los riesgos, optimizar el tiempo de respuesta y utilizar eficazmente las capacidades de los SOC, las empresas pueden mantenerse a la vanguardia en el panorama en constante evolución de las ciberamenazas.

Los nuevos retos requieren nuevas soluciones.

La creciente dependencia de la digitalización, el Internet de las Cosas (IoT), el software de código abierto y la computación en la nube ha creado desafíos únicos para la protección de redes, sistemas y aplicaciones contra ataques maliciosos y nuevas técnicas de evasión que pueden eludir los mecanismos de detección existentes.

Complementar y aumentar las capacidades humanas con tecnología de Inteligencia Artificial (IA) es vital para construir soluciones de defensa contra amenazas resistentes que protejan contra las amenazas persistentes avanzadas (APT) y los ataques de día cero, ayuden a nuestros clientes a gestionar mejor los riesgos y mejoren la eficiencia operativa en entornos cibernéticos en rápida evolución.

de las organizaciones utilizan IoT

de las organizaciones han detectado ataques basados en IoT

Conexiones IoT en 2025

Fuente: Gartner. IoT Security Primer: Challenges and Emerging Practices. https://emtemp.gcom.cloud/ngw/globalassets/en/doc/documents/355851-iot-security-primer-challenges-and-emerging-practices.pdf

Los puntos débiles de IDS.

El aumento exponencial del número y la diversidad de los ciberataques contemporáneos supone un reto importante para las soluciones tradicionales de detección de intrusos (IDS) basadas en firmas, que se basan en los datos del historial de amenazas para bloquear y remediar futuros ataques maliciosos de forma proactiva. Aunque estas soluciones de detección de usos indebidos ofrecen una alta precisión de detección y bajos índices de falsos positivos, mantener actualizadas sus bases de datos de firmas resulta costoso. Su tasa de detección de ataques de día cero es alarmantemente baja, ya que estos ataques aprovechan vulnerabilidades desconocidas y sus firmas no existen en el repositorio.

Otro tipo de IDS utiliza técnicas de detección de anomalías que buscan eventos sospechosos que se desvíen de los umbrales de comportamiento habituales de usuarios o entidades. Dado que la detección de anomalías afirma que cualquier valor atípico fuera de los límites predefinidos es síntoma de un ciberataque, su premisa es detectar ciberataques no vistos previamente. Sin embargo, su rendimiento y uso práctico para SIEM y respuesta a incidentes es limitado, ya que adolecen de generar una alta tasa de falsos positivos en actividad benigna, creando innecesariamente trabajo no planificado y esfuerzo desperdiciado.

Cisco afirma que "pocas tareas en seguridad son más tediosas que la gestión de vulnerabilidades y la clasificación de innumerables falsos positivos".1 Un estudio de investigación de Critical Start sobre el impacto de la sobrecarga de alertas de seguridad de los SOC descubrió que casi el 50% de los equipos de SOC informaron de una tasa de falsos positivos en alertas de seguridad del 50% o superior, y el 35% de los equipos de SOC tenían una tasa anual de rotación de personal superior al 25%.2

- Estudio de Resultados de Seguridad, Volumen 1(https://www.criticalstart.com/wp-content/uploads/CS_MDR_Survey_Report.pdf)

- El impacto de la sobrecarga de alertas de seguridad del SOC.(https://www.criticalstart.com/wp-content/uploads/CS_MDR_Survey_Report.pdf)

La solución híbrida de Verimatrix:

lo mejor de dos mundos

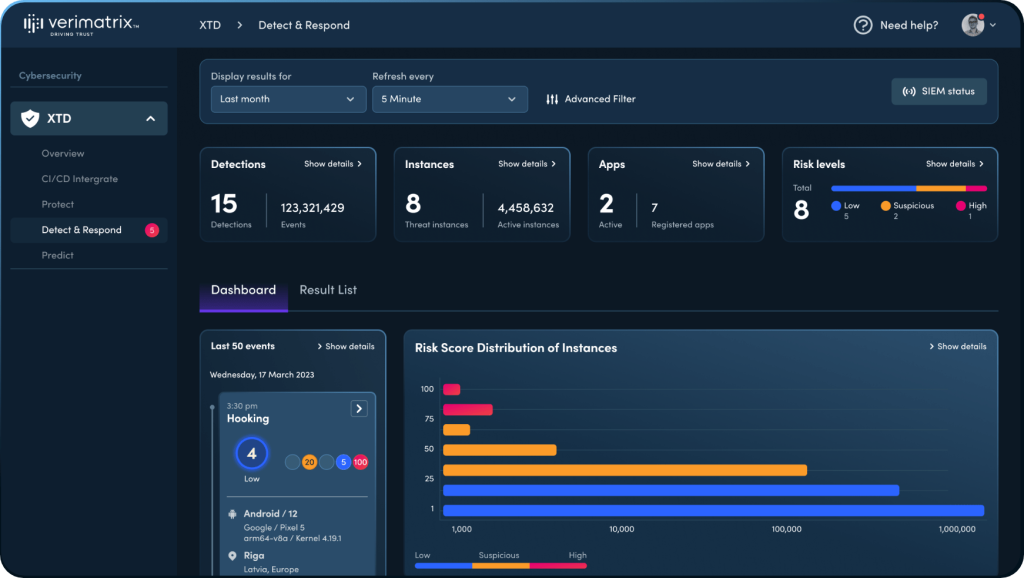

Dadas las limitaciones de los sistemas tradicionales de detección de intrusos, invertimos en la investigación y el desarrollo de una solución XTD potenciada por Inteligencia Artificial (IA). El resultado de este trabajo ha demostrado el potencial para detectar con precisión CVE conocidos, nuevos ataques novedosos diseñados para subvertir los sistemas utilizando métodos nunca vistos, ofrecer tiempos de respuesta mejorados y evitar el exceso de falsas alarmas y otros efectos decrecientes. La IA es más hábil que los humanos a la hora de realizar tareas repetitivas y rutinarias y de desenterrar rápidamente valiosos conocimientos ocultos en cantidades masivas de datos estructurados o no estructurados. Aprende y se adapta continuamente a medida que interactúa con los ciberataques y el entorno de ciberseguridad. Las organizaciones que aprovechan la inteligencia sobre ciberamenazas tienen el doble de probabilidades de éxito en sus capacidades de detección y respuesta que las que no la utilizan. 3

En algunas circunstancias, es apropiado emplear IA autónoma para hacer frente a la frecuencia y velocidad de los eventos de red. Sin embargo, nuestra opinión es que un exceso de confianza en los algoritmos de las máquinas y la ausencia de supervisión humana y de análisis retrospectivo puede llevar a una situación en la que adversarios expertos puedan penetrar las defensas del sistema y llevar a cabo actividades destructivas.

3. Estudio sobre los resultados en materia de seguridad, volumen 2. https://www.cisco.com/c/dam/en/us/products/collateral/security/security-outcomes-study-vol-2-report.pdf

Un enfoque colaborativo.

La inteligencia de amenazas colaborativa o aumentada en lugar de la IA autónoma para supervisar y controlar el comportamiento de sistemas y redes sofisticados puede lograr resultados más sólidos de detección, respuesta y reparación. Gartner describe esta combinación simbiótica de humano y máquina como "un modelo de asociación centrado en el ser humano en el que las personas y la IA trabajan juntas para mejorar el rendimiento cognitivo"4.

La solución IDS híbrida basada en ML de Verimatrix se basa en el principio de complementar y aumentar las capacidades de su fuerza de trabajo SOC, permitiendo el intercambio de conocimientos sin fisuras entre máquinas, profesionales de la ciberseguridad, científicos de datos y expertos en la materia, creando equipos más eficaces.

4. Gartner. IoT Security Primer: Challenges and Emerging Practices. https://emtemp.gcom.cloud/ngw/globalassets/en/doc/documents/355851-iot-security-primer-challenges-and-emerging-practices.pdf

La IA colaborativa y centrada en el ser humano de Verimatrix permite a nuestros clientes gestionar los riesgos de la IA, optimizar los tiempos de respuesta, mitigar los sesgos evitables e iluminar los puntos ciegos complementando la tecnología con los instintos humanos y el sentido común."

- Matthew Fite, Director Técnico de Verimatrix

Ganador del Premio de Oro 2023

Seguridad

Las ventajas de utilizar tanto IA/ML como profesionales humanos.

5. Security Outcomes Study, Volumen 1. https://www.criticalstart.com/wp-content/uploads/CS_MDR_Survey_Report.pdf

Capacidades humanas y mecánicas: juntos, mejor

La inteligencia de amenazas colaborativa cambia radicalmente la forma en que se realiza el trabajo SIEM y amplía las capacidades de la fuerza de trabajo SOC. Las funciones de seguridad que dependen de un trabajo humano intensivo y se enfrentan a barreras para mejorar debido a una escasa escalabilidad pueden beneficiarse significativamente de XTD centrado en el ser humano, que está diseñado para agilizar y simplificar la interacción entre el ser humano y la máquina.

Los humanos aumentan las máquinas:

Garantizar la precisión

Formación y evaluación de modelos de inteligencia sobre amenazas que detecten ataques conocidos y nuevos garantizando una alta precisión y capacidad de recuperación.

Aportar claridad

Explicar a nuestros clientes los incidentes de ciberseguridad detectados por IA, especialmente con fines normativos, y cuando los resultados puedan ser contraintuitivos o controvertidos.

Garantizar la seguridad y el cumplimiento

Garantizar continuamente que los agentes inteligentes actúen con precisión, seguridad y responsabilidad cuando sea necesario el juicio humano.

Las máquinas mejoran lo que hacen los humanos:

Encontrar soluciones con facilidad

Potenciar las capacidades analíticas y de resolución de problemas en entornos en rápida evolución.

Mejorar las interacciones con los clientes

Permitir a las organizaciones interactuar con sus clientes de forma creativa y eficaz.

Optimización continua

Garantizar la mejora continua de la velocidad y precisión de la detección de amenazas.

Un futuro brillante:

Transparencia de la IA

Permita que el equipo comprenda qué influyó en su comportamiento, genere confianza en sus decisiones, haga mejores recomendaciones y confirme que cumplen los requisitos normativos.

Ofrecer posibilidades hipotéticas

Estimar cómo cambiará el resultado de la IA cuando se introduzcan diferentes escenarios de amenaza en el modelo de IA.

Construir acciones de respuesta de seguridad

Simule varios escenarios de intervención y cree reglas para determinar qué usuarios o entidades se beneficiarán de una intervención.

El enfoque de Verimatrix sobre IA/ML

Emplear el aprendizaje profundo

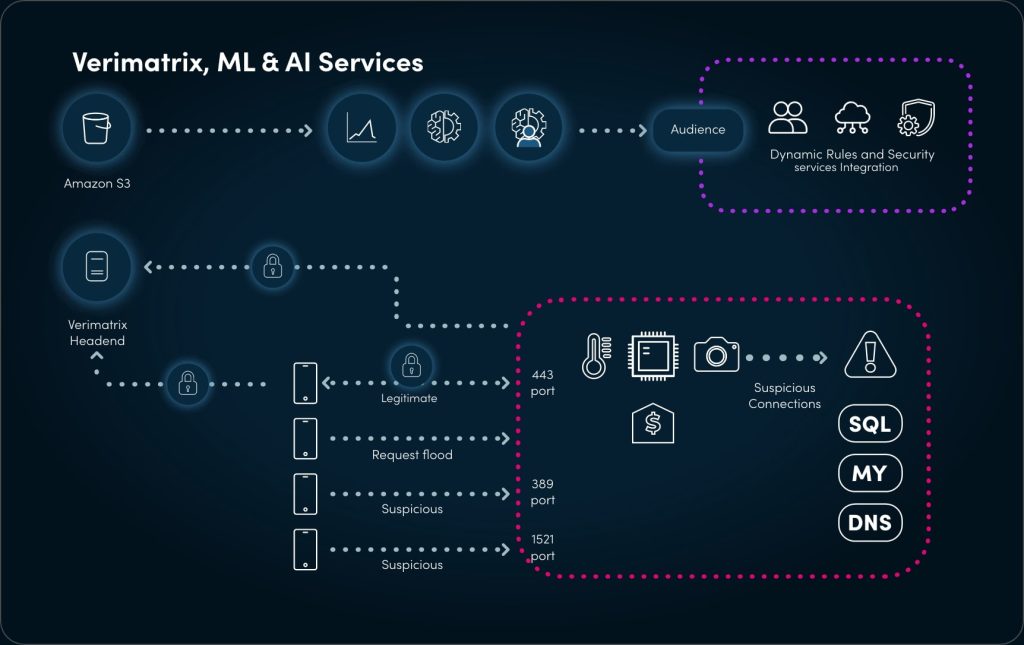

Detectar comportamientos anómalos, generar nuevos predictores y puntuaciones de anomalías para los flujos a nivel de puerto.

Implantar ML avanzado

Utilizar algoritmos de aprendizaje automático por conjuntos para detectar con precisión los ataques y estimar el tipo de ataque.

Utilizar mecanismos de correlación

Ayudar en las respuestas de intervención temprana razonando y correlacionando planes de ataque de varias fases basados en los estados de seguridad de los sistemas y redes de nuestros clientes.

Utilizar herramientas locales y globales de IA explicable (XAI)

Proporcionar representaciones interpretables de los modelos predictivos avanzados de caja negra del sistema que sustituyan a los enfoques latentes y menos fiables basados en reglas o firmas.

Patrones de amenaza que Verimatrix puede detectar:

El modelo ML de Verimatrix es altamente exitoso en la predicción de botnet benignas y maliciosas, actividades de red IoT para 20 tipos de ataque de una diversa gama de redes, aplicaciones y protocolos con diferentes topologías.

Verimatrix clasifica de forma eficaz y precisa los flujos benignos y maliciosos para

Cómo beneficia esto a un equipo CISO o SOC.

Protección proactiva

Proporciona una protección proactiva más sólida y oportuna contra los ataques a vulnerabilidades para interrumpir los ataques en sus fases iniciales en comparación con las soluciones tradicionales.

Identificación de amenazas

Permita a los equipos SOC determinar intenciones maliciosas con gran confianza.

Mejora de la gestión de riesgos y reducción de costes

Proporciona mejores tiempos de respuesta y evita el exceso de falsas alarmas y otros efectos de disminución.

Flujo de trabajo optimizado

Libera a los especialistas del SOC de tareas mundanas, lo que les permite centrarse en un trabajo agradable y valioso, y mitigar sesgos y puntos ciegos evitables.

Juicio humano incorporado

Complementa la tecnología de ciberseguridad con los instintos y el juicio humanos.

Intervenciones de ciberseguridad abreviadas

Genera confianza en sus decisiones, hace mejores recomendaciones y verifica que cumplen los requisitos normativos.

Mitigación de ataques de día cero

Reducir al mínimo la dependencia de los métodos de detección manual para mejorar la velocidad de detección.

Mejora del bienestar del personal

Ofrece una ventaja competitiva en la ejecución diaria para minimizar el agotamiento del personal.

Detectar lo que otros no pueden.

- Ofrece una protección más sólida y con mayor capacidad de recuperación (menos falsas alarmas positivas) contra los ataques de "día cero" que las herramientas de detección de ciberseguridad basadas en firmas y anomalías que se utilizan habitualmente. Los ataques de día cero evitan la detección y obtienen acceso no autorizado a un sistema explotando vulnerabilidades aún por descubrir.

- La IA detecta patrones que los humanos no pueden ver, y aprende y se adapta continuamente a medida que interactúa con los ciberataques y el entorno de la ciberseguridad.

- Nuestra inteligencia de amenazas es experta en la detección de nuevos ataques mediante técnicas de análisis del comportamiento de usuarios y entidades (UEBA). Crea y examina las características de un plan de ataque basándose en sus interacciones con el sistema objetivo para predecir si dará lugar a un resultado malicioso, en lugar de examinar la firma de un flujo entrante.

Cuando el personal humano de Verimatrix interviene.

Detectar y responder a ataques complejos de varias fases requiere integrar los canales de IA de Verimatrix XTD en los flujos de trabajo de análisis y operaciones de seguridad existentes.

Los científicos de datos de Verimatrix realizan análisis estadísticos, inferencia causal, aprendizaje supervisado y no supervisado, y técnicas de aprendizaje profundo para traducir los requisitos relacionados con la ciberseguridad y la seguridad de la red en modelos sofisticados para defenderse de los ciberataques y ayudar a obtener nuevos conocimientos.

Los expertos en conocimientos de dominio, los responsables de la toma de decisiones y los científicos de datos en entornos colaborativos de IA trabajan juntos para continuamente:

- Comprender los diversos ataques en curso y los patrones de ataque analizando el mercado de la seguridad, las tendencias de seguridad, los registros de eventos y el comportamiento de los clientes.

- Alimentar el conocimiento externo entrenando y optimizando continuamente los modelos de aprendizaje automático a partir de las lecciones aprendidas, los cambios en el entorno de la ciberseguridad, los comentarios de los clientes y las nuevas normativas.

- Desarrollar y ajustar reglas dinámicas y automatización de intervenciones basadas en ML.

- Mejore o ajuste continuamente los modelos de ML para adaptarlos a los matices de los distintos casos de uso, geografías, sectores, topologías, protocolos, aplicaciones y usuarios.

- Supervisar, evaluar y tomar medidas correctivas continuamente cuando las propiedades estadísticas de los predictores utilizados para hacer predicciones cambien con el tiempo.

- Explicar los incidentes de ciberseguridad detectados por IA a personas no expertas, especialmente con fines normativos, y cuando los resultados puedan ser contraintuitivos o controvertidos.

- Garantizar continuamente que los agentes inteligentes actúen con precisión y responsabilidad cuando sea necesario el juicio humano.

Reflexiones finales

La integración de la inteligencia sobre amenazas humana y automática mejora la seguridad al reducir los riesgos de la IA, optimizar el tiempo de respuesta y utilizar eficazmente las capacidades de los SOC. Los humanos siguen siendo fundamentales en la identificación y mitigación de amenazas, complementando la automatización y la inteligencia de las máquinas. A medida que evolucionan las amenazas a la seguridad, las empresas que se adaptan y responden rápidamente a las amenazas emergentes obtienen una ventaja competitiva. La inteligencia de amenazas colaborativa entre humanos y máquinas es una solución rentable y práctica para mantenerse a la cabeza en la lucha contra la ciberdelincuencia.

Hable con nosotros

¿Está listo para desplegar una potente protección en sus aplicaciones? Envíe el formulario y un representante de Verimatrix se pondrá en contacto con usted para programar una demostración del producto, explicarle nuestros precios e iniciarle en una prueba gratuita.

Con Verimatrix XTD puedes:

- Aplicaciones móviles blindadas en cuestión de minutos

- Fácil integración en sus flujos de trabajo de desarrollo

- Gestionar eficazmente los riesgos y cumplir las obligaciones de conformidad